Toutes les questions sur le Certigna Serveur Client RGS*

Votre facture est transmise automatique par email au contact « Facturation » que vous avez mentionné sur votre compte.

Si vous ne l’avez pas spécifié, il s’agit du demandeur initial de certificat.

Si nécessaire, vous pouvez formuler une demande de duplicata auprès de notre service clients.

Vous souhaitez payer votre commande via un Bon de commande ?

Il n'y a rien de plus simple ! Lors de la validation du panier de votre commande vous pouvez choisir l'option de paiement "Bon de commande". Vous devrez alors nous transmettre le PDF de votre bon de commande ainsi que sa référence avant de finaliser votre achat.

Le bon de commande doit contenir les informations suivantes :

- Certigna en destinataire du bon de commande.

- Les coordonnées complètes de l'entité à facturer.

- Votre numéro d'engagement, de commande et votre code service.

- le type de certificat souhaité (Certigna ID RGS* / Certigna ID RGS** eIDAS / Certigna SSL / Certigna SSL RGS* , Certigna SSL ACME, etc).

- La quantité de certificats. le nombre de vos jetons ACME ou de vos jetons d'horodatage souhaités.

- La durée des certificats (90 jours, 1, 2 ou 3 ans - selon les certificats).

- Le prix unitaire du certificat ou du jetons ou pack de jetons.

- Le prix total HT de l'ensemble du bon de commande.

Merci de suivre le lien ci-après afin de nous transmettre vos bons de commandes.

On appelle CSR la demande de signature de certificat (Certificate Signing Request). Il s’agit d’un petit fichier indispensable pour générer le certificat SSL qui permettra de sécuriser votre serveur web et obtenir un accès au HTTPS.

Votre demande de certificat SSL se déroule en 3 étapes :

- Effectuer une commande de certificat SSL sur notre site type de certificat adapté.

- Personnaliser les informations relatives à votre certificat SSL et notamment générer une demande de signature de certificat (CSR) qui devra obligatoirement être créée sur le même serveur que celui ou sera installé votre certificat SSL. La CSR contiendra en effet toutes les informations qui nous seront nécessaires pour générer votre certificat SSL (ex : nom, organisation, pays…),

Nous adresser votre CSR contenant à minima votre Common Name afin de nous permettre de gérer votre certificat SSL au plus tôt. Vous pouvez nous transmettre votre CSR via votre espace client lors de la personnalisation de votre certificat.

Pour être valide, votre CSR doit contenir plusieurs informations essentielles :

Les données du serveur à protéger :

Pour vous identifier, il vous est demandé un certain nombre d’informations sur votre serveur, le nom de domaine du site à protéger et sur votre entreprise :

- Common Name (CN) - Obligatoire : c’est-à-dire le nom de domaine complètement qualifié (FQDN) de votre serveur. Autrement dit, le nom du serveur. Par exemple : *.exemple.fr, exemple.fr ou mail.exemple.fr…

- Organization (O) : la dénomination sociale de votre entreprise. Vous devez indiquer ici le nom complet de votre société, entreprise ou association, légalement déposé. Il peut inclure la forme de la société (SA, SARL…). Nous vérifions ces informations pour l’émission de certificats OV SSL.

- Organizational Unit (OU): il s’agit ici d’indiquer le service en charge de la gestion de votre certificat. Cela peut concerner le service informatique, RH, le département finance…

- City/Locality (L) : tout simplement la ville complète du siège social de votre entreprise sans abréviations.

- State/County/Region (S) : la region ou le département du siege social de votre entreprise.

- Country (C) : il s’agit du code à 2 lettres du pays où se situe votre entreprise. Pour la France, on utilisera « FR ».

- Email Address : il est préférable, dans ce champ, de renseigner l’adresse e-mail de la personne en charge de la demande mais l’adresse mail générale de l’entreprise est également acceptée.

La présence de vos clés publique et privée

Avant de créer une CSR, en tant que demandeur, vous devez créer une paire de clés : une publique et une privée.

Pour chiffrer les données échangées, le SSL utilise la cryptographie à clé publique ou asymétrique. La création d’une clé publique est donc nécessaire et sera incluse dans votre CSR pour lui permettre de signer votre certificat SSL en cryptant vos données.

A l’inverse, votre clé privée a pour rôle de déchiffrer vos données. Bien entendu, votre clé privée doit rester secrète.

Le type et la longueur de clé

La CSR nous renseigne aussi sur le type et la longueur de clé. Nous acceptons uniquement le format RSA 2048.

Sous quel format se présente une CSR ?

La CSR ressemble à un long paragraphe de chiffres et de lettres majuscules et minuscules mélangées comprises entre deux balises : une d’en-tête commençant par « -----BEGIN NEW CERTIFICATE REQUEST----- » et une de fin clôturant le CSR par « -----END NEW CERTIFICATE REQUEST----- ».

Ce texte sans mise en forme s’ouvre facilement dans un éditeur de texte traditionnel. Il est souvent généré au format PEM codé Base 64.

Pour l’utiliser, vous devrez donc copier/coller l’ensemble du paragraphe sans oublier ses balises.

Créer votre CSR

Pour créer une CSR nous vous invitons à consulter notre page d’informations.

Pour générer une nouvelle CSR, suivez notre procédure détaillée

Votre clé privée et votre CSR peuvent facilement être générés grâce à Openssl :

- openssl genrsa 2048 > request.key

- openssl req -new -key request.key > request.csr

Attention, pour être valide, votre CSR doit contenir une clé de taille 2048 bits et au minimum les champs suivants : CN.

Objectif

Cette procédure décrit les actions à mener afin de générer la clé privée et la CSR dans le but d’obtenir un certificat Serveur.

Pré-requis

Avoir les droits d’administrateur sur votre poste

En cas d’incompréhension, nous vous invitons à transmettre cette documentation à votre service technique ou prestataire technique.

Introduction

Pour obtenir votre certificat serveur, vous devez générer votre clé privée et votre CSR (Certificate Signing Request) avec l’outil OpenSSL. Cette CSR doit être déposée sur certigna.com, lors du processus de demande du certificat.

Afin de générer ces éléments, vous devez suivre la procédure suivante :

- Télécharger et installer OpenSSL

- Lancer OpenSSL

- Générer la clé privée

- Générer la CSR

Vous trouverez également en fin de page des informations complémentaires sur la génération d’un fichier #PKCS12 à partir de votre clé privée et de votre certificat.

Télécharger et installer OpenSSL sur Windows

Connectez-vous sur le site https://slproweb.com/products/Win32OpenSSL.html puis rendez-vous dans la rubrique « Download Win32/Win64 OpenSSL ».

La version OpenSSL light est suffisante pour effectuer les opérations de génération de clé et de CSR

- Pour un système 64 bits, téléchargez l’EXE : Win64 OpenSSL v1.X.X Light

- Pour un système 32 bits, téléchargez l’EXE : Win32 OpenSSL v1.X.X Light

Faites un double clic sur le fichier téléchargé pour lancer l’installation.

Vous devez disposer des droits d’administrateur sur votre poste pour lancer l’installation.

Lors de l’installation, laissez les options par défaut et indiquez, comme répertoire d’installation, les informations ci-dessous :

- Pour un système 64 bits, téléchargez l’EXE : Win64 OpenSSL v1.X.X Light

- Pour un système 32 bits, téléchargez l’EXE : Win32 OpenSSL v1.X.X Light

A la fin de l’installation, n’oubliez pas de décocher la phrase « One-time $10… ».

Pour certaines versions de Windows, vous devrez également installer "Visual C++ 2008 Redistribuable".

Exécuter OpenSSL

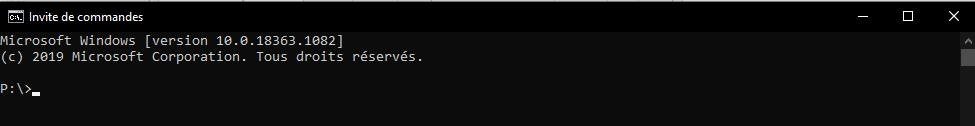

Afin de pouvoir générer votre clé privée et votre CSR, vous devez exécuter une « invite de commandes » pour exécuter OpenSSL (sur certaines configuration, le mot de passe administrateur peut vous être demandé) :

- Cliquez sur le menu Démarrer ou appuyez sur la touche Win

- Saisissez cmd. Le résultat de la recherche indique « Invite de commandes »

- Cliquez dessus pour l'ouvrir ou tapez Entrée

Ou faites un clic droit sur « invite de commande » et sélectionnez « Exécuter en tant qu’administrateur » pour ouvrir l’invite en mode admin

Vous devriez obtenir l’affichage suivant :

Pour la suite des commandes qui seront exécutées dans « l’invite de commandes », vous devrez spécifier le chemin d’accès à OpenSSL.

- Pour la version 64 bits : C:OpenSSL-Win64bin

- Pour la version 32 bits : C:OpenSSL-Win32bin

Si OpenSSL s’est installé dans un autre dossier, veuillez remplacer « C:OpenSSL-Win64 » ou « C:OpenSSL-Win32 » par le chemin d’installation d’OpenSSL sur votre système.

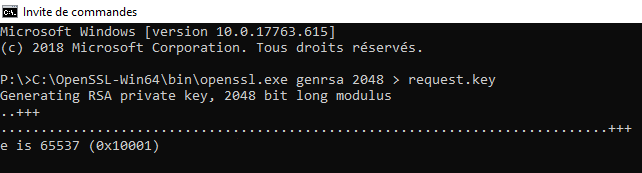

Générer une clé privée

Pour générer votre clé privée, exécutez la commande suivante (vous pouvez réaliser un copier/coller) :

C:OpenSSL-Win32binopenssl.exe genrsa 2048 > request.key ou C:OpenSSL-Win64binopenssl.exe genrsa 2048 > request.key

Pour rappel, seules les clés d’une taille de 2048 bits sont autorisées

Sauvegardez bien votre clé privée car elle devra être installée sur votre serveur lors de l’installation du certificat SSL. Pour information, la clé privée est générée dans le répertoire où a été lancée la commande (P:> dans cet exemple).

Exemple d’affichage d’une clé générée dans le dossier « P:> » avec OpenSSL installé dans le dossier « C:OpenSSL-Win64bin »

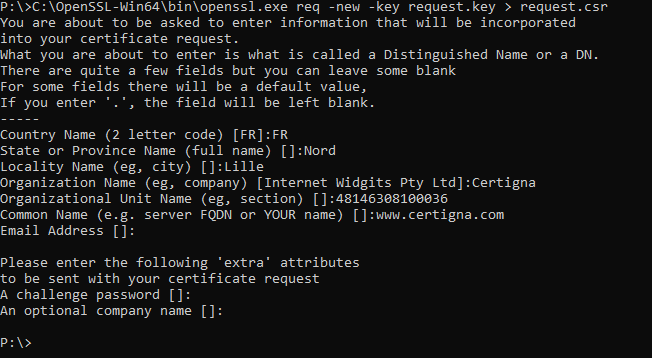

Générer une CSR

Pour générer votre CSR, rendez-vous dans le même dossier que celui où vous venez de générer votre clé privée puis exécutez la commande suivante (vous pouvez réaliser un copier/coller) :

- C:OpenSSL-Win32binopenssl.exe req -new -key request.key > request.csr

OU

- C:OpenSSL-Win64binopenssl.exe req -new -key request.key > request.csr

Plusieurs questions vous seront posées :

| Information | Description | Exemple |

Country Name |

Correspond au code pays de votre entité (FR pour la France) |

FR |

State or Province Name |

Département de votre entité |

Nord |

Locality |

Ville de votre entité |

Lille |

Organization Name |

Nom de votre entité |

Certigna |

Organizational Unit Name |

Numéro d’identification de votre entité (Siret, numéro TVA, …) |

48146308100036 |

Common Name |

Certificat SSL : l’adresse du site à protégerCertificat Serveur Client et Cachet Serveur : le nom du service |

Pour un SSL : www.certigna.comPour un Cachet : Signature de facturePour un Serveur Client : CHORUS PRO |

Email Address |

Pour le certificat de type Cachet Signature uniquement,cela correspond à l’email utilisé pour la signature des emails sortants |

Pour le SSL : laissez videPour le cachet : email@domain.com |

A challenge password |

Mot de passe protégeant votre clé privée |

Il faut savoir que pour une installation sur Apache, ce mot de passe vous sera demandé à chaque redémarrage. Laissez le vide si vous ne souhaitez pas définir de mot de passe de protection pour votre clé privée.

Si vous souhaitez commander un certificat avec des SAN (pour ajouter des sous-domaines ou des domaines), inscrivez une seule url dans la partie Common Name. Vous pourrez compléter votre demande avec les SAN dans le formulaire de demande de notre site web.

Ouvrez ensuite le contenu du fichier « request.csr », avec par exemple « Bloc-notes » de Windows, copiez l’intégralité du contenu et collez le sur l’interface de commande Certigna.

Veuillez coller l’intégralité de la CSR avec l’entête « -----BEGIN CERTIFICATE REQUEST---- » et le pied « -----END CERTIFICATE REQUEST----- »

Exemple :

-----BEGIN CERTIFICATE REQUEST-----

MIICsTCCAZkCAQAwbDELMAkGA1UEBhMCRlIxDTALBgNVBAgMBE5vcmQxDjAMBgNV

BAcMBUxpbGxlMRUwEwYDVQQKDAxDZXJ0aWduYVRlc3QxDDAKBgNVBAsMAzQ4MTEZ

MBcGA1UEAwwQd3d3LmNlcnRpZ25hLmNvbTCCASIwDQYJKoZIhvcNAQEBBQADggEP

ADCCAQoCggEBALZxEK3iH068U2pbT1pJpmGzROA2xPmBmCrNsf+9ZIqLgA9JKeOq

2gLcyHKpeM5abTm4NmKQxOHiS1BPRvYzicw/RiB34qwcWY3J6BfN0JbqfyebL2SQ

l8rQFpazVOveJUGLo/txMypQ/bdWJpnwLAWixvdqo+LODKYNXG/jiCBgHtCAcG3H

JSC/2bqhWrwzPWJzmp49kfCdNsajOQCgwU0QqfHPdxHUAfPEMCj42Kt7mbCIuc1R

2+V0Lnw32mUd+1a4DGGFdOIcM/LS7FCDYpT09rKbWGDecR/VzRGcTqmVL6K2a3ys

bZt3eYLFNP/QU5MrInFGYV4NwoyPyEO+0YcCAwEAAaAAMA0GCSqGSIb3DQEBCwUA

A4IBAQCdQsE3nB1O23Ow+cgLXJIis9JiEn4Za8FmclDuPZzr2FvYkBn2IrU13i3g

GlZ2M7S3caAlmxl8JwKtZdihMXzi3cfqK4VdqXah7Z2yJfFk7Dbia6Kl0k0Lkx6E

qMh+E9KmXojHAB3zHEX/sutd/VB1LIbk+HiDwy+TfAFms/oTx2wpaBLVc50X8/mG

+KRB7qUG82ksQFze4s1i/Zc5Bw6+67yT+WAwe66uFpvliFY0tDrXP3dGlfb+MHsp

wwXGNh2RAmYI88CXG4bYleiWqav7PH3hSUtRt2gyb2BvbuDMbU6bcDBr8BZgpUPL

X7hotm1CEKEPWL1wyysz5rbjk2Gf

-----END CERTIFICATE REQUEST-----

Exemple d’affichage d’une CSR générée dans le dossier « P:> » avec openssl installé dans le répertoire « C:OpenSSL-Win64bin » pour un certificat de type SSL.

Générer un PKCS12 avec ma clé et mon certificat

Lorsque votre certificat sera émis, vous serez invité à le télécharger depuis votre espace client.

Si vous souhaitez générer un fichier PKCS12 (.p12) à partir de votre certificat et de votre clé privée, veuillez suivre les étapes suivantes :

Etape 1 : récupérer les éléments sur votre espace client Certigna permettant de générer le fichier #pkcs12

- Téléchargez votre certificat (certificat final) depuis votre espace client en pem que vous pouvez renommer en .crt

- Téléchargez le certificat d’autorité intermédiaire disponible dans votre espace client depuis le détail du certificat (« Mes commandes », « Certificat en cours de validité », « Télécharger l’autorité ») : ACCertigna.crt - que vous pouvez renommer en .pem

Etape 2 : Génération du fichier #pkcs12

Exécutez la commande suivante :

C:OpenSSL-Win64binopenssl.exe pkcs12 -export -out certificat.p12 -inkey privateKey.key -in certificate.crt -certfile ACCertigna.pem

Avec :

- Certificat.p12 : le nom du P12 que vous souhaitez avoir (caractère alphanumérique uniquement)

- privateKey.key : la clé privée que vous avez générée (via openssl si vous avez suivi notre procédure) lors de votre commande

- certificate.crt : le fichier de certificat final qui a été téléchargé sur son espace client

- ACCertigna.pem : le fichier de certificat de l’autorité intermédiaire généré via l’étape 2 ci-dessus

Un mot de passe vous est demandé. Celui-ci correspond au mot de passe que vous souhaitez définir pour protéger la clé privée de votre certificat.

Ce mot de passe vous sera demandé lorsque vous installerez votre fichier PKCS12 sur votre serveur !

Cas d’erreur :

- Si vous obtenez le message d’erreur « No certificate matches private key », cela signifie que la clé privée ne correspond pas à celle utilisée lors de l’enregistrement de votre demande de certificat (Cf. la clé générée au chapitre « Générer une clé privée »)

- Si vous obtenez le message « unable to load certificates », cela signifie que vous n’avez pas effectué l’étape 2 ci-dessus pour convertir le fichier d’autorité intermédiaire

Après avoir passé commande d'un certificat vous pouvez le personnaliser et nous transmettre les pièces justificatives suivantes en les téleversant dans votre espace :

- Complétez et signez le formulaire de demande (Signature manuscrite du responsable légal de l'entité ou d'une personne ayant délégation de pouvoir / Signature manuscrite du futur porteur du certificat). Scannez le document signé.

- Scannez une pièce d'identité du responsable légal ou d'une personne ayant délégation de pouvoir

La pièce d'identité doit être en cours de validité, contenir une photo et être scannée recto-verso.

Les justificatifs acceptés sont les suivants : carte nationale d'identité, passeport ou encore un titre de séjour.

Pour information, le permis de conduire n'est pas accepté en tant que pièce d'identité par nos services. - Scannez une pièce d'identité du futur Responsable de Certificat Serveur

La pièce d'identité doit être en cours de validité, contenir une photo et être scannée recto-verso.

Les justificatifs acceptés sont les suivants : carte nationale d'identité, passeport ou encore un titre de séjour.

Pour information, le permis de conduire n'est pas accepté en tant que pièce d'identité par nos services. - Si le certificat concerne un nom de domaine, scannez un document justificatif du titulaire du domaine (whois, facture d'achat du domaine)

- Scannez un document justificatif du responsable légal de l'entité (k-bis, PV de nomination, attestation chambre de commerce de votre pays...)

- Pour les entités étrangères hors UE - scannez un document justificatif où apparait votre DUNS Number

- Si le virement a été sélectionné comme moyen de paiement. : scan de l'avis de virement.

Pièces complémentaires :

- En cas de délégation de pouvoir (par exemple d'un président à un directeur) : un document valide portant la délégation

- L'extrait Kbis de la raison sociale de l'entité présente sur le Kbis initial

Le DCV, pour Domain Control Validation (ou Validation de la possession d’un nom de domaine) est une validation complémentaire dans la vérification d’un dossier.

Celui-ci permet de vérifier que le demandeur d’un certificat possède effectivement les droits de gestion du nom de domaine, ou alors que le gestionnaire du domaine autorise le demandeur à acheter un certificat pour le domaine qu’il gère. Ces vérifications complémentaires ont pour but d’éviter l’émission de demande de certificat frauduleuse.

Plusieurs méthodes de vérification DCV sont mises à votre disposition :

- Validation par Email

- Validation par HTTP

- Validation par HTTPS

- Validation par enregistrement d’une entrée DNS

Vous pouvez dès à présent vous connecter sur votre espace client.

Dans votre Tableau de bord, sélectionnez les « Certificats à récupérer ».

Sélectionnez le certificat concerné puis téléchargez votre certificat.

Merci de bien vouloir contacter le service technique de Certigna au 0 806 115 115 (service gratuit + prix d'un appel local), afin d'obtenir une assistance au téléchargement de votre certificat.

Après le téléchargement de votre certificat, vous en devenez responsable.

Conservez-le précieusement. Nous vous conseillons de sauvegarder votre certificat sur un support externe à l'ordinateur. Si vous le perdez, nous ne pourrons pas vous refournir ce certificat, il faudra donc en commander un nouveau.

La refabrication consiste à générer un nouveau certificat en remplacement d'un certificat existant, avec exactement les mêmes informations, mais un biclé différent. Cette procédure est utile suite à la perte du certificat ou la perte du mot de passe. Attention cependant, la refabrication n'est possible que pour un certificat sous format logiciel et dans les trois mois suivant l'émission du premier certificat. Après cette période, il faudra automatiquement passer par une révocation du certificat et effectuer une nouvelle commande.

Pour demander une refabrication, rendez-vous sur la page "Mes Commandes", filtrez les "Certificats en cours de validité", puis cliquez sur le bouton "Refabriquer" du certificat à refabriquer. Celui-ci n'apparaît pas si vous n'êtes pas la personne qui a effectué la commande.

Le renouvellement d'un certificat consiste à générer un nouveau certificat à partir des informations du certificat existant, avec une nouvelle période de validité. Nous envoyons des emails de notification d'expiration à la personne qui a effectué la commande à partir de 90 jours avant la date d'expiration. Celle-ci est prise en compte pour le nouveau certificat. Ainsi vous ne perdrez aucun jour de validité, même si vous renouvelez longtemps à l'avance.

Connectez-vous à votre espace client, cliquez sur « Toutes Mes Commandes ». vous pouvez ensuite via les filtres mis à votre disposition, sélectionner les "certificats acceptés".

A la fin de chaque ligne de certificat se trouve 3 petits points.

Lorsque vous cliquez sur ces 3 points alors vous accéderez à la fonction "commander à nouveau"

Le bouton « commander à nouveau » est actif 3 mois avant la fin de validité du certificat.

IMPORTANT : Pour éviter un nouveau « face à face » dans le cadre d'un certificat Certigna ID RGS**/eIDAS, vous devez renouveler votre certificat, signer électroniquement votre formulaire de renouvellement avant la fin de validité du certificat émis initialement.